Смарт-карта Рутокен ЭЦП 3.0 NFC — это устройство, предназначенное для хранения и использования электронной подписи и настройки строгой двухфакторной аутентификации.

Она выглядит следующим образом:

Со смарт-картой можно работать, как на компьютере, так и на мобильном устройстве.

Для работы со смарт-картой на компьютере необходим контактный или бесконтактный считыватель для смарт-карт.

Для работы со смарт-картой на мобильном устройстве, оно должен быть оборудован специальным NFC-модулем (его наличие можно проверить в описании параметров модели мобильного устройства).

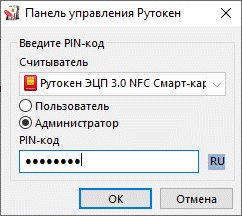

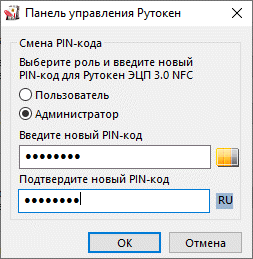

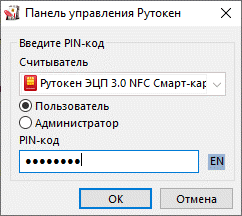

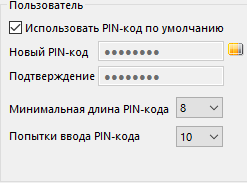

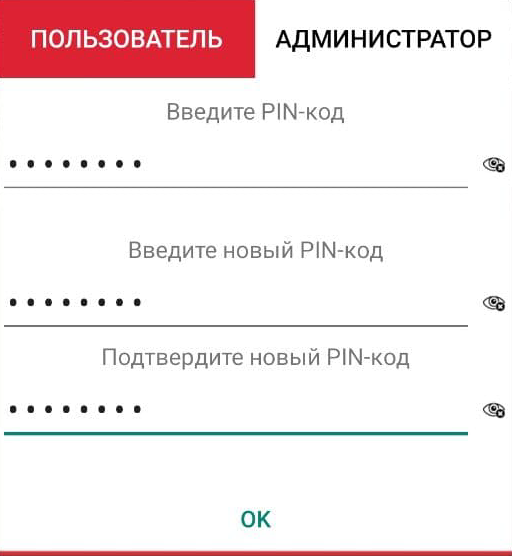

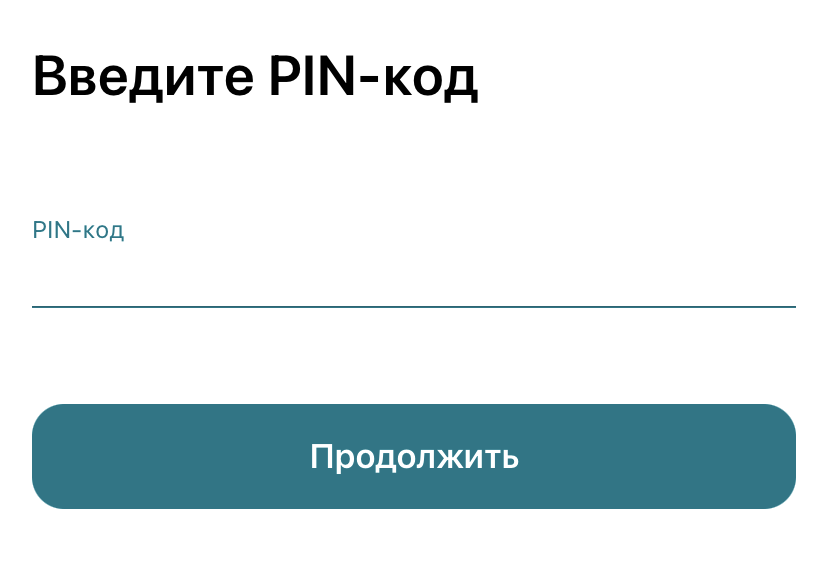

Для смарт-карты заданы два PIN-кода: PIN-код Пользователя и PIN-код Администратора.

По умолчанию значение PIN-кода Пользователя — 12345678, а PIN-кода Администратора — 87654321.

При первом использовании смарт-карты PIN-коды необходимо изменить. |

В этой инструкции описаны процедуры работы со смарт-картой Рутокен ЭЦП 3.0 NFC в различных мобильных и настольных ОС, а именно:

Для подключения смарт-карты к компьютеру используется считыватель смарт-карт.

К USB-порту компьютера можно подключить как пустой считыватель, так и считыватель со вставленной смарт-картой.

Для подключения смарт-карты к компьютеру:

Перед началом работы со смарт-картой изменить ее PIN-коды. Чтобы их изменить, загрузите и установите Комплект драйверов Рутокен.

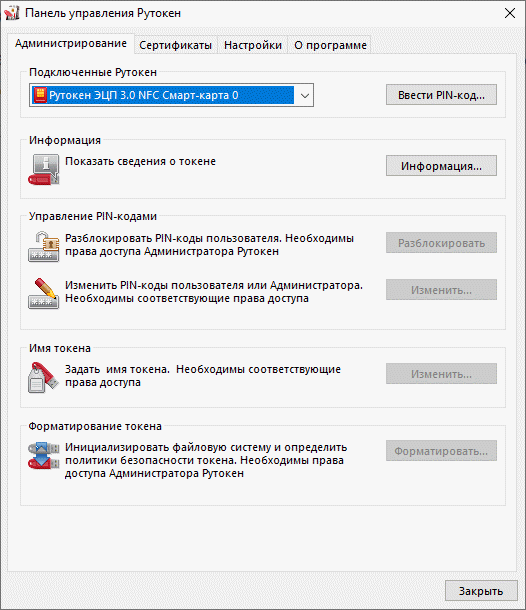

После установки комплекта драйверов на компьютере появится специальная программа для обслуживания устройств Рутокен. Она называется — Панель управления Рутокен.

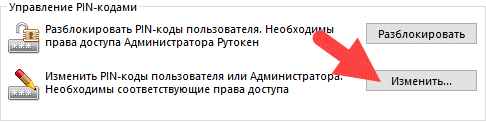

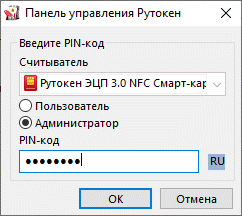

Для того, чтобы изменить PIN-код Пользователя или Администратора:

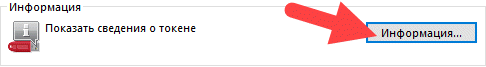

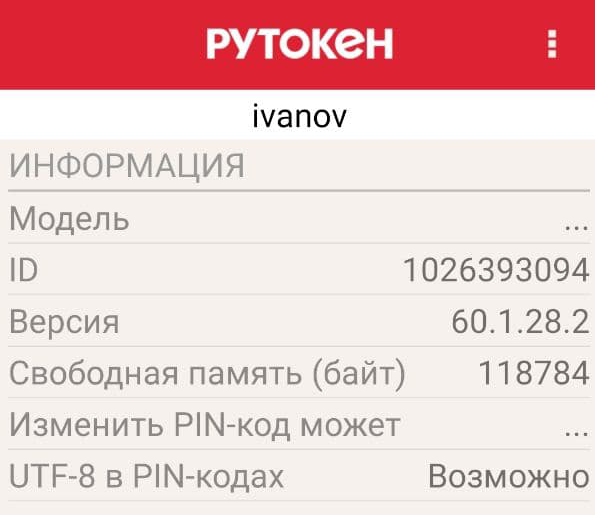

В Панели управления Рутокен можно узнать следующую информацию об устройстве:

Для просмотра сведений об устройстве Рутокен:

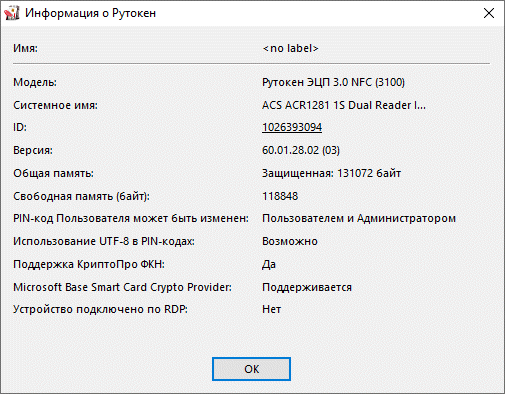

Для просмотра версии установленного комплекта драйверов:

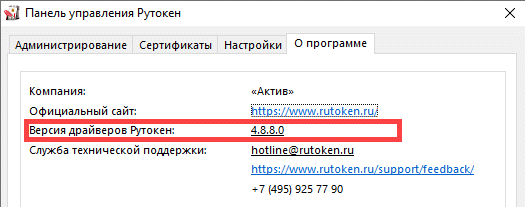

Криптопровайдер — это динамически подключаемая библиотека, реализующая криптографические функций со стандартизованным интерфейсом.

У каждого криптопровайдера могут быть собственные наборы алгоритмов и собственные требования к формату ключей и сертификатов.

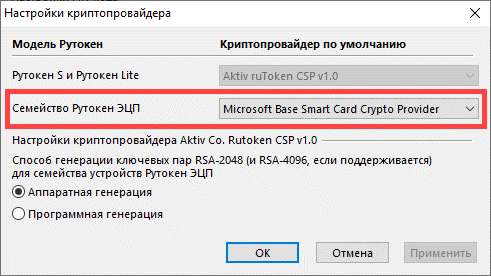

Чтобы выбрать криптопровайдера, который будет использоваться для Рутокена по умолчанию:

Не следует использовать для генерации ключевых пар криптопровайдер Microsoft, если нет уверенности в безопасности компьютера. |

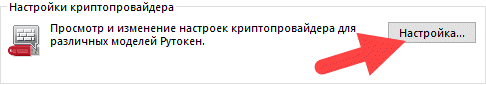

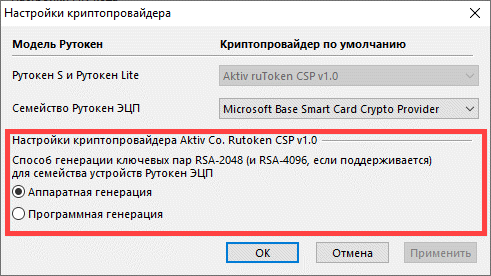

Чтобы выбрать криптопровайдера для генерации ключевых пар RSA:

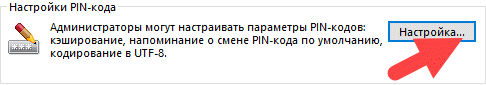

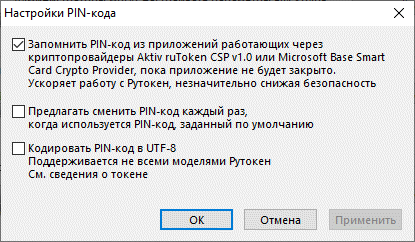

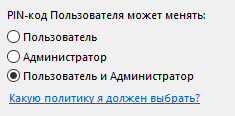

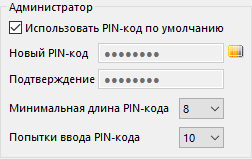

В Панели управления Рутокен можно задать настройки для PIN-кодов. Перечень настроек указан в таблице 1.

Таблица 1

| Настройка | Результат выбора настройки | |

|---|---|---|

| Запомнить PIN-код из приложения... | PIN-код Пользователя вводится один раз при первом использовании устройства Рутокен в приложении. Эта настройка позволяет уменьшить количество вводов PIN-кода в прикладных приложениях за счет кратковременного хранения их криптопровайдером в зашифрованной памяти.

| |

| Предлагать сменить PIN-код каждый раз... | Каждый раз после ввода PIN-кода на экране отображается сообщение с предложением изменить PIN-код (если пользователь не изменил PIN-код, установленный по умолчанию). | |

| Кодирование PIN-кода в UTF-8... | PIN-код может состоять из кириллических символов. Эта настройка позволяет безопасно использовать PIN-коды, содержащие кириллические символы. |

Чтобы выбрать настройки для PIN-кода:

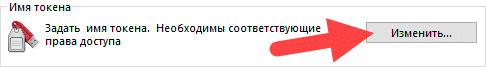

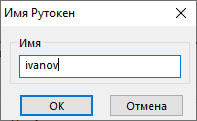

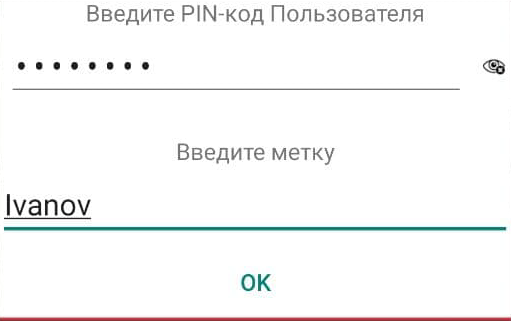

Для того чтобы различать устройства Рутокен между собой следует задать имя каждому устройству. Оно не всегда будет отображаться в сторонних приложениях.

Рекомендуется указать имя и фамилию владельца устройства или краткое наименование области применения устройства.

Для указания имени устройства Рутокен:

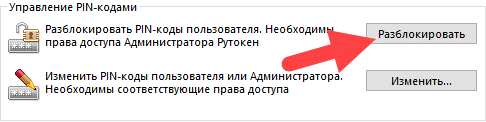

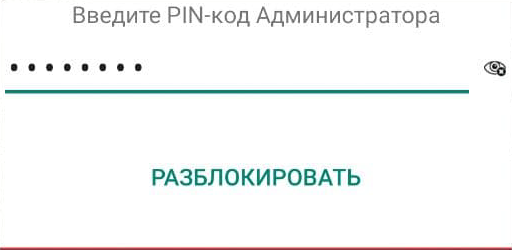

PIN-код Пользователя блокируется в том случае, если пользователь несколько раз подряд ввел его с ошибкой.

| PIN-код Пользователя можно разблокировать только, если знаешь PIN-код Администратора. |

После того как PIN-код Пользователя будет разблокирован, счетчик неудачных попыток аутентификации примет исходное значение.

После разблокировки PIN-код Пользователя не изменится.

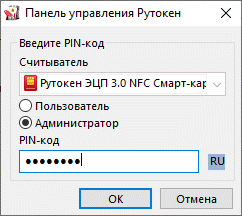

Для того чтобы разблокировать PIN-код Пользователя:

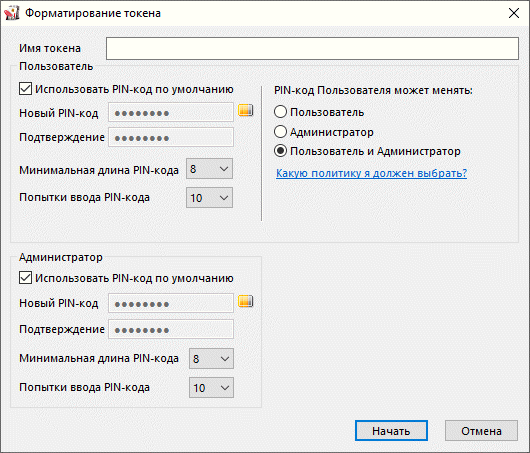

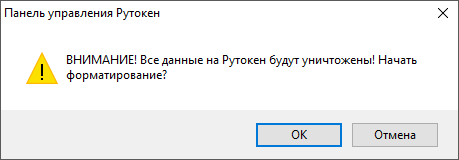

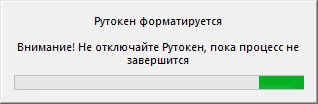

В ходе форматирования устройства все, созданные на нем объекты удалятся. Также при форматировании задаются новые значения PIN-кодов или выбираются значения, используемые по умолчанию.

Если пользователь исчерпал все попытки ввода PIN-кода Администратора, то существует возможность вернуть устройство в заводское состояние. Для такого форматирования ввод PIN-кода Администратора не требуется.

При форматировании устройства Рутокен все данные на нем, в том числе ключи и сертификаты, будут удалены безвозвратно. |

В процессе форматирования не следует отключать устройство Рутокен от компьютера, так как это может привести к его поломке. |

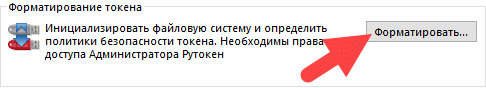

Для запуска процесса форматирования устройства Рутокен:

В окне с предупреждением об удалении всех данных на устройстве Рутокен нажмите ОК.

В окне с сообщением об успешном форматировании устройства Рутокен нажмите ОК.

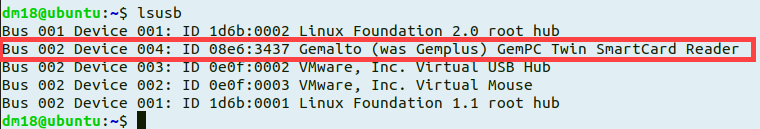

Первым делом подключите считыватель для смарт-карт к компьютеру и вставьте в него смарт-карту.

Для проверки корректности подключения считывателя для смарт-карт к компьютеру введите команду:

lsusb

В результате в окне Терминала отобразится название модели считывателя для смарт-карт:

Это означает, что считыватель для смарт-карт подключен корректно.

Определить название смарт-карты и выполнить дальнейшие действия данной инструкции невозможно без предварительной установки дополнительного программного обеспечения.

В deb-based и rpm-based системах используются разные команды. Список систем указан в таблице 1.

Таблица 1. Список операционных систем GNU/Linux

| deb-based | rpm-based |

|---|---|

Debian, Ubuntu, Linux Mint, Astra Linux | RedHat, CentOS, Fedora, ALT Linux, ROSA Linux, МСВС, ГосЛинукс |

Для выполнения действий данной инструкции необходимо установить следующее программное обеспечение:

в deb-based системах это обычно:

в rpm-based системах это обычно:

в ALT Linux это обычно:

Также для всех типов операционных систем необходимо установить библиотеку OpenSC.

Перед установкой библиотек и пакетов проверьте их наличие в системе. Для этого введите команду:

В deb-based системах:

dpkg -s libccid libpcsclite1 pcscd pcsc-tools opensc

Если библиотека или пакет уже установлены в системе, то в разделе Status отобразится сообщение "install ok installed".

В разделе Version отобразится версия указанной библиотеки или пакета (версия библиотеки libccid должна быть выше чем 1.4.2).

В rpm-based системах:

sudo rpm -q ccid pcsc-lite pcsc-tools opensc

Если библиотека или пакет уже установлены в системе, то на экране отобразятся их названия и номера версий (версия библиотеки ccid должна быть выше чем 1.4.2).

В ALT Linux:

sudo rpm -q pcsc-lite-ccid libpcsclite pcsc-tools opensc

Если у вас нет доступа к команде sudo, то используйте команду su.

Если библиотек и пакетов еще нет на компьютере, то необходимо их установить.

Для установки пакетов и библиотек:

В deb-based системах введите команду:

sudo apt-get install libccid pcscd libpcsclite1 pcsc-tools opensc

В rpm-based системах (кроме ALT Linux) введите команду:

sudo yum install ccid pcsc-lite pcsc-tools opensc

В ALT Linux введите команду:

sudo apt-get install pcsc-lite-ccid libpcsclite pcsc-tools opensc

Если у вас нет доступа к команде sudo, то используйте команду su.

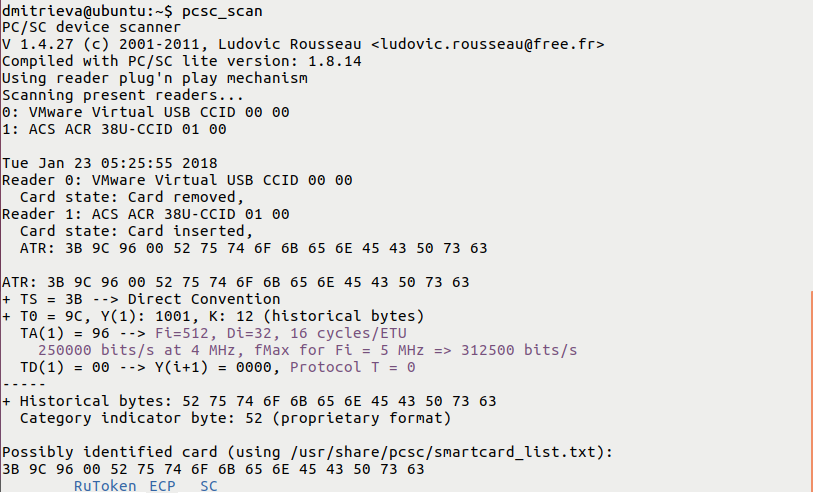

Для проверки работы смарт-карты:

Введите команду:

pcsc_scan

Перед запуском процесса смены PIN-кода установите библиотеку PKCS#11 и определите путь до библиотеки librtpkcs11ecp.so.

Для того чтобы загрузить библиотеку PKCS#11:

Определите разрядность используемой системы:

uname -p

Если в результате выполнения команды отобразилась строка подобная "i686", то система является 32-разрядной.

Если в результате выполнения команды отобразилась строка подобная "x86_64", то система является 64-разрядной.

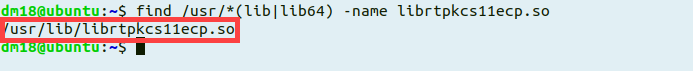

Для того чтобы определить путь до библиотеки librtpkcs11ecp.so введите команду:

find /usr/*(lib|lib64) -name librtpkcs11ecp.so

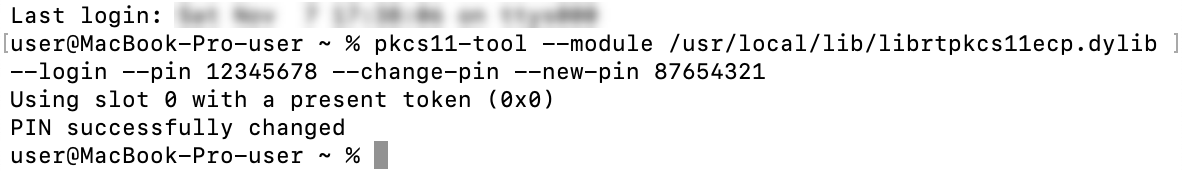

Для изменения PIN-кода введите команду:

pkcs11-tool --module {A} --login --pin {B} --change-pin --new-pin {C}A — путь до библиотеки librtpkcs11ecp.so.

B — текущий PIN-код устройства.

C — новый PIN-код устройства.

В результате PIN-код устройства будет изменен.

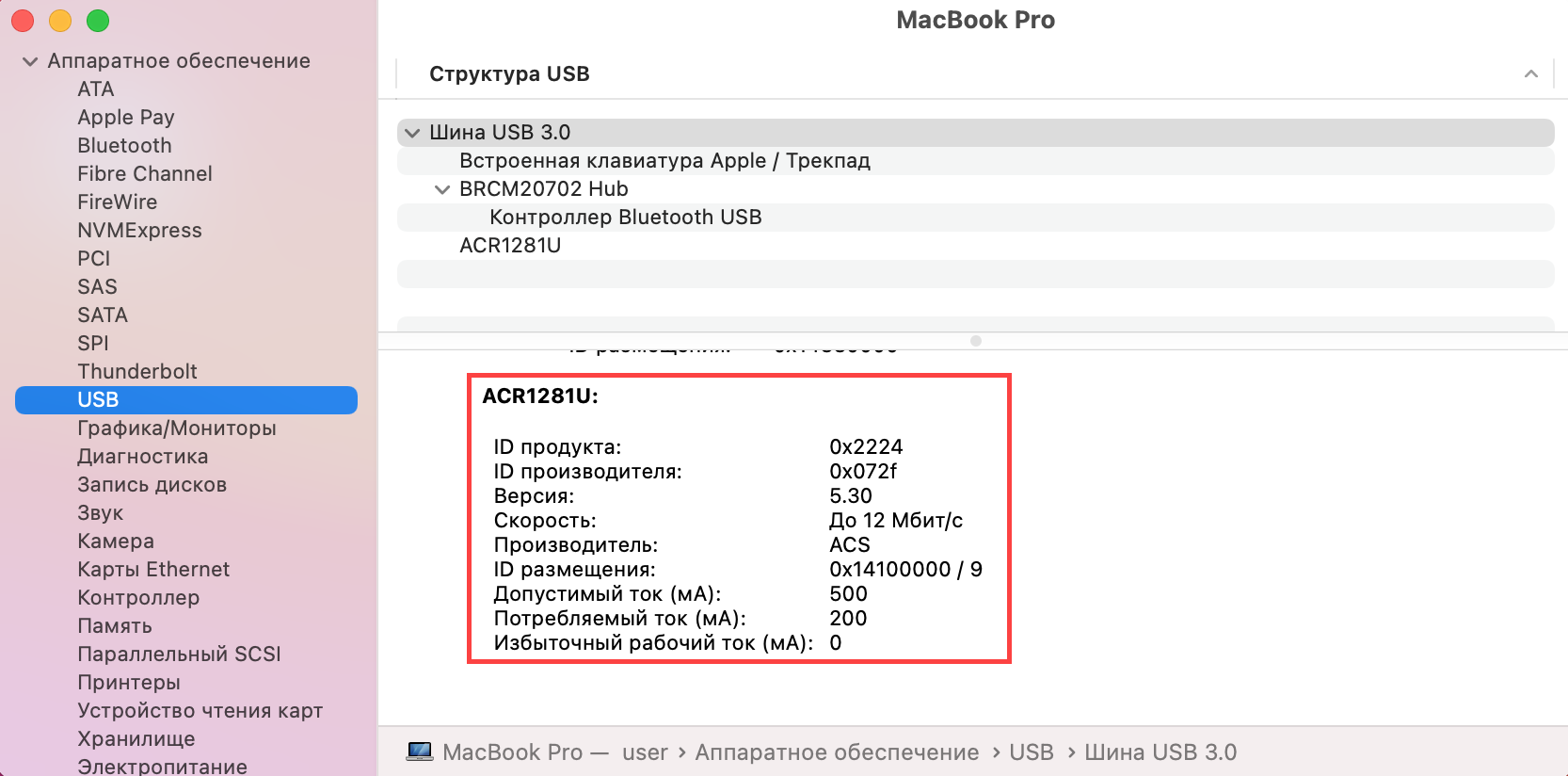

Для проверки корректности подключения считывателя для смарт-карт к компьютеру:

Для считывателя в окне программы отобразится название модели считывателя и информация о нем.

Это означает, что считыватель для смарт-карт подключен корректно.

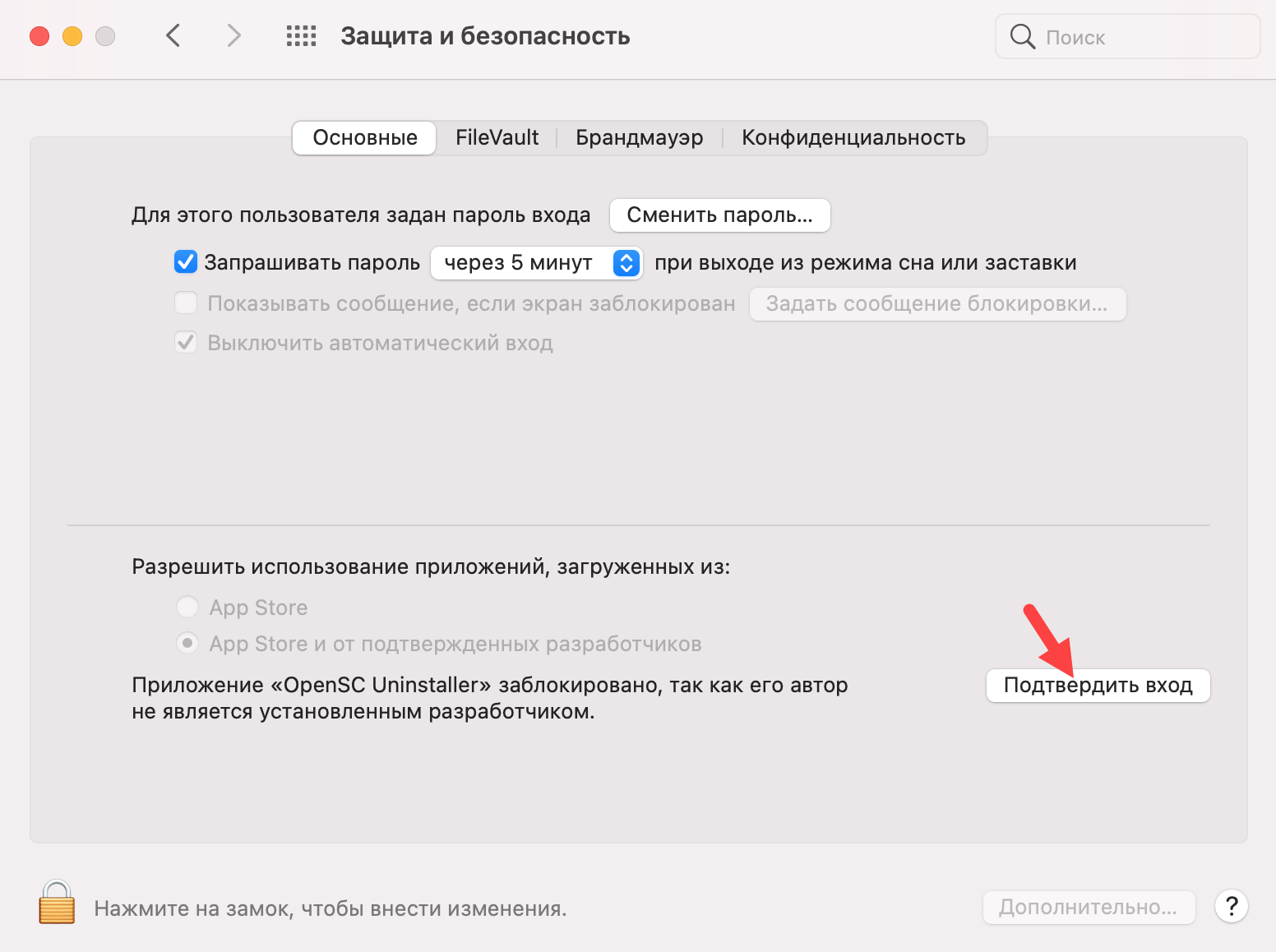

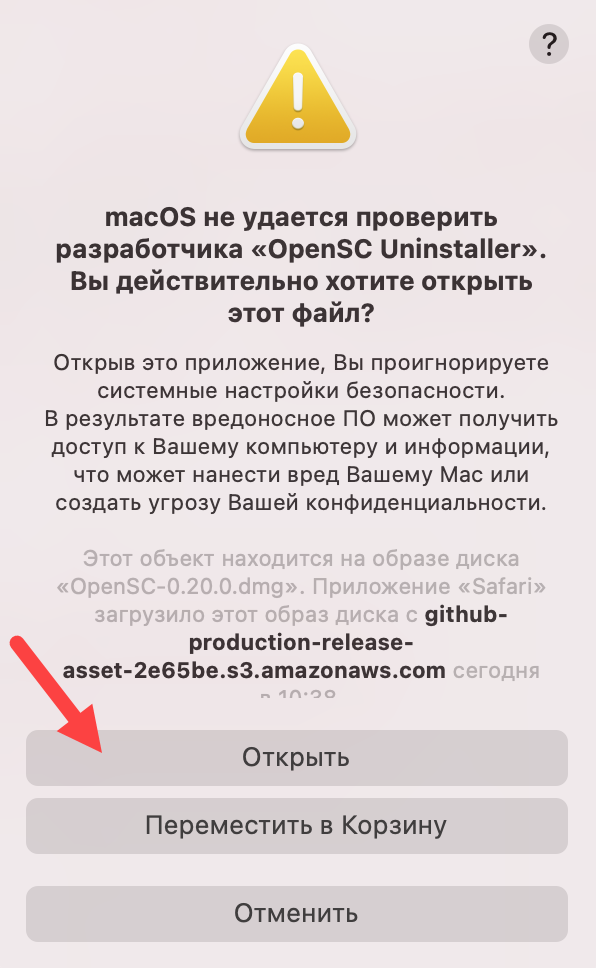

Перед запуском процесса определения названия модели смарт-карты:

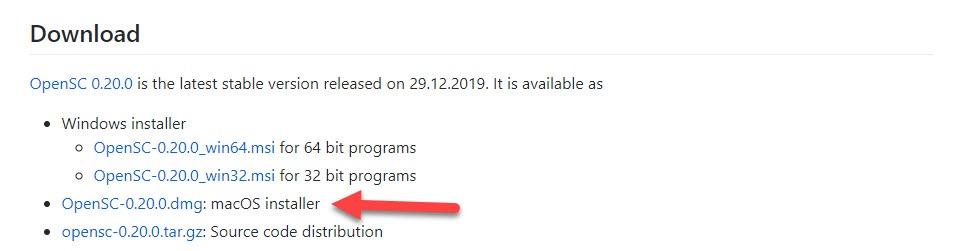

Актуальная версия установочного пакета OpenSC доступна по ссылке:

https://github.com/OpenSC/OpenSC/wiki

Для установки пакета OpenSC:

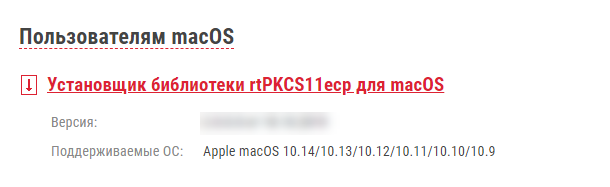

Для того чтобы загрузить библиотеку PKCS#11 перейдите по указанной ссылке и выберите необходимую версию:

https://www.rutoken.ru/support/download/pkcs/

Для установки библиотеки PKCS#11:

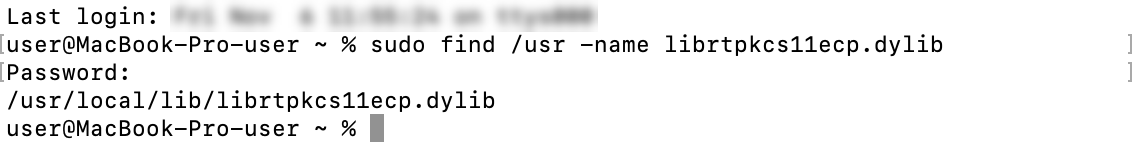

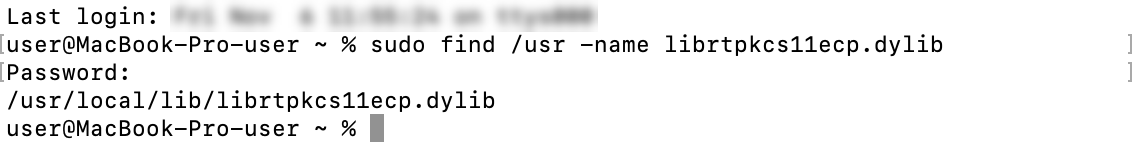

Для того чтобы определить путь до библиотеки librtpkcs11ecp.dylib:

Введите команду:

sudo find /usr -name librtpkcs11ecp.dylib

Нажмите Enter. В результате в окне Терминала отобразится путь до библиотеки librtpkcs11ecp.dylib.

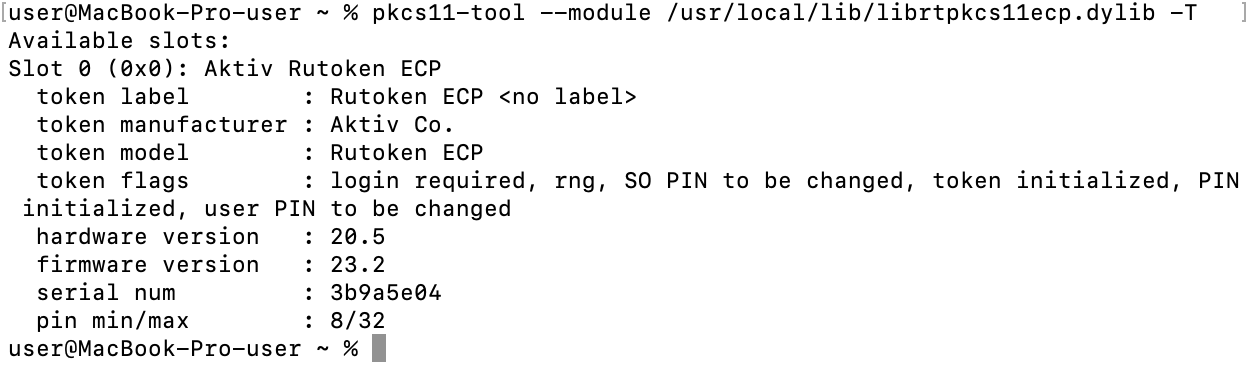

Чтобы определить название модели смарт-карты, подключите ее к компьютеру и введите команду:

pkcs11-tool --module {A} -TA — путь до библиотеки librtpkcs11ecp.dylib.

В разделе token model отобразится название модели смарт-карты.

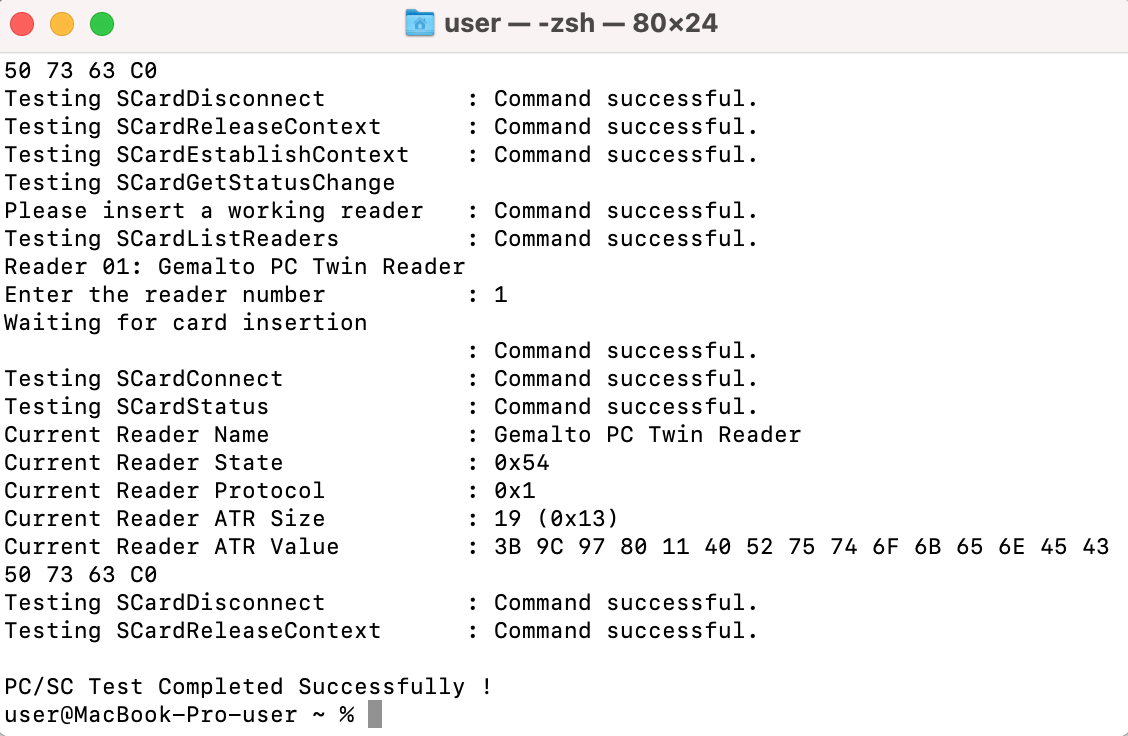

Для проверки работы Рутокен ЭЦП:

Откройте Терминал (Terminal).![]()

Введите команду:

pcsctest

Нажмите Enter и введите цифру "1".

Перед запуском процесса смены PIN-кода устройства:

Для того чтобы загрузить установочный пакет OpenSC перейдите по указанной ссылке и выберите необходимую версию:

https://github.com/OpenSC/OpenSC/wiki

Для установки пакета OpenSC запустите программу установки пакета и следуйте инструкциям, отображающимся на экране.

Для того чтобы загрузить библиотеку PKCS#11 перейдите по указанной ссылке и выберите необходимую

версию:

https://www.rutoken.ru/support/download/pkcs/

Для установки библиотеки PKCS#11 запустите программу установки библиотеки и следуйте инструкциям, отображающимся на экране.

Для того чтобы определить путь до библиотеки librtpkcs11ecp.dylib:

Откройте Терминал (Terminal).![]()

Введите команду:

sudo find /usr -name librtpkcs11ecp.dylib

Нажмите Enter. В результате в окне Терминала отобразится путь до библиотеки librtpkcs11ecp.dylib.

Для изменения PIN-кода введите команду:

pkcs11-tool --module {A} --login --pin {B} --change-pin --new-pin {C}A — путь до библиотеки librtpkcs11ecp.dylib.

B — текущий PIN-код устройства.

C — новый PIN-код устройства.

В результате PIN-код устройства будет изменен.

Работа со смарт-картой возможна если выполняются два условия:

|

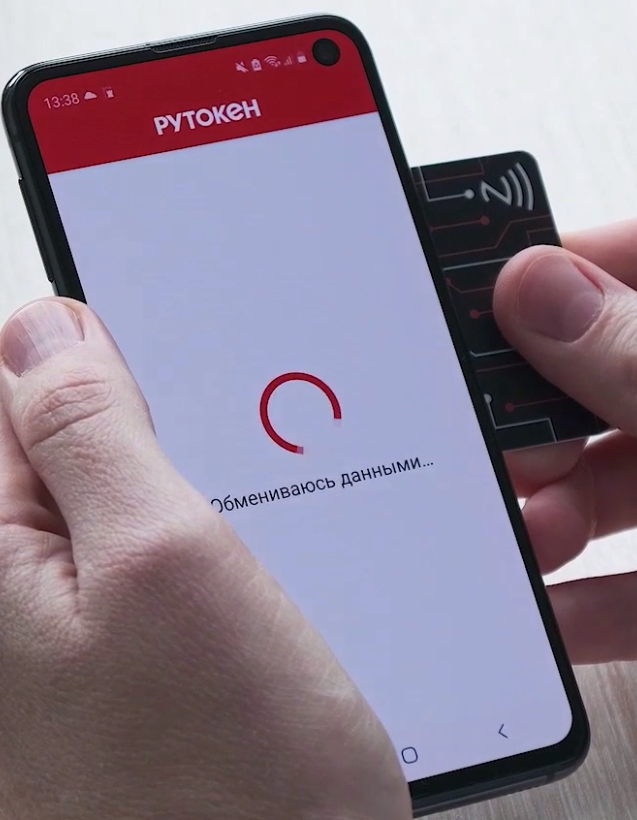

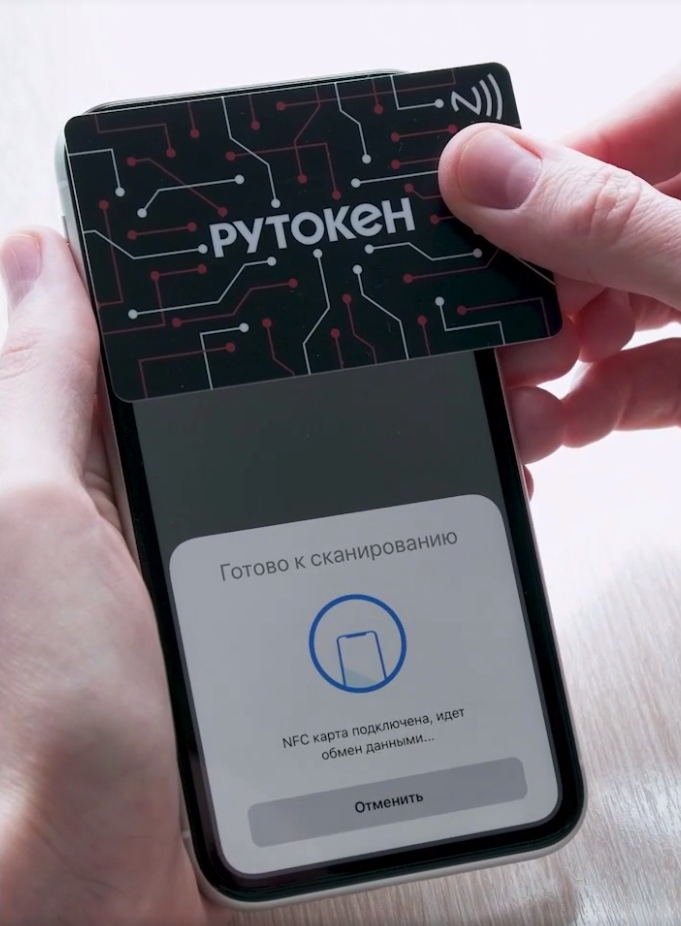

При работе со смарт-картой на мобильном устройстве отображается специальное окно с сообщением, которое предупреждает, что карту необходимо приложить.

Смарт-карта прикладывается к мобильному устройству следующим образом:

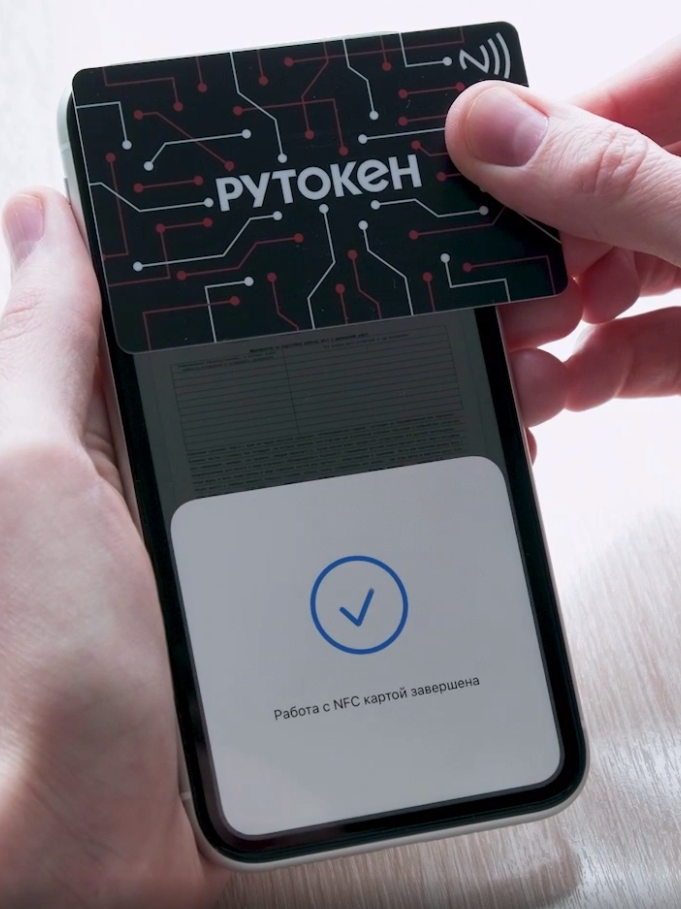

Смарт-карту необходимо держать так до того момента, пока на экране смартфона отобразится сообщение о том, что работа с картой NFC завершена.

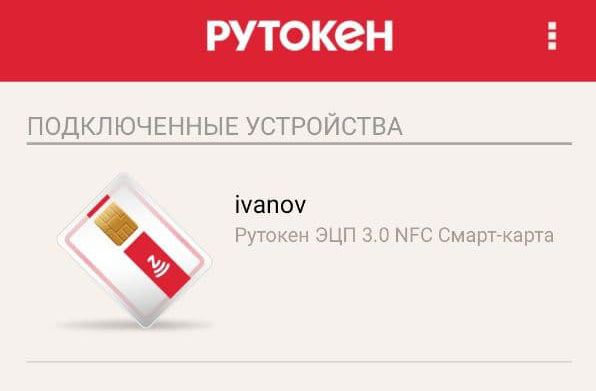

Приложение Панель управления Рутокен дает возможность:

Для установки приложения Панель управления Рутокен:

| Для подключения дуальной смарт-карты с поддержкой NFC необходимо мобильное устройство с NFC-модулем. |

| Для работы с дуальной смарт-картой на мобильном устройстве приложите ее к NFC-модулю мобильного устройства на весь период работы с ней. |

Для проверки отображения названия дуальной смарт-карты в приложении Панель управления Рутокен:

Для изменения PIN-кода Пользователя или Администратора в приложении Панель управления Рутокен:

Для изменения метки устройства:

Выберите пункт меню Сменить метку токена. В приложении отобразится окно для ввода PIN-кода Пользователя и новой метки.

Для разблокировки PIN-кода Пользователя:

Работа со смарт-картой возможна если соблюдаются два условия:

|

При работе со смарт-картой на мобильном устройстве отображается специальное окно с сообщением, которое предупреждает, что карту необходимо приложить.

Смарт-карта прикладывается к мобильному устройству следующим образом:

Верхняя часть смартфона должна находиться в нескольких миллиметрах от смарт-карты.

Смарт-карту необходимо держать так до того момента, пока на экране смартфона отобразится сообщение о том, что работа с картой NFC завершена:

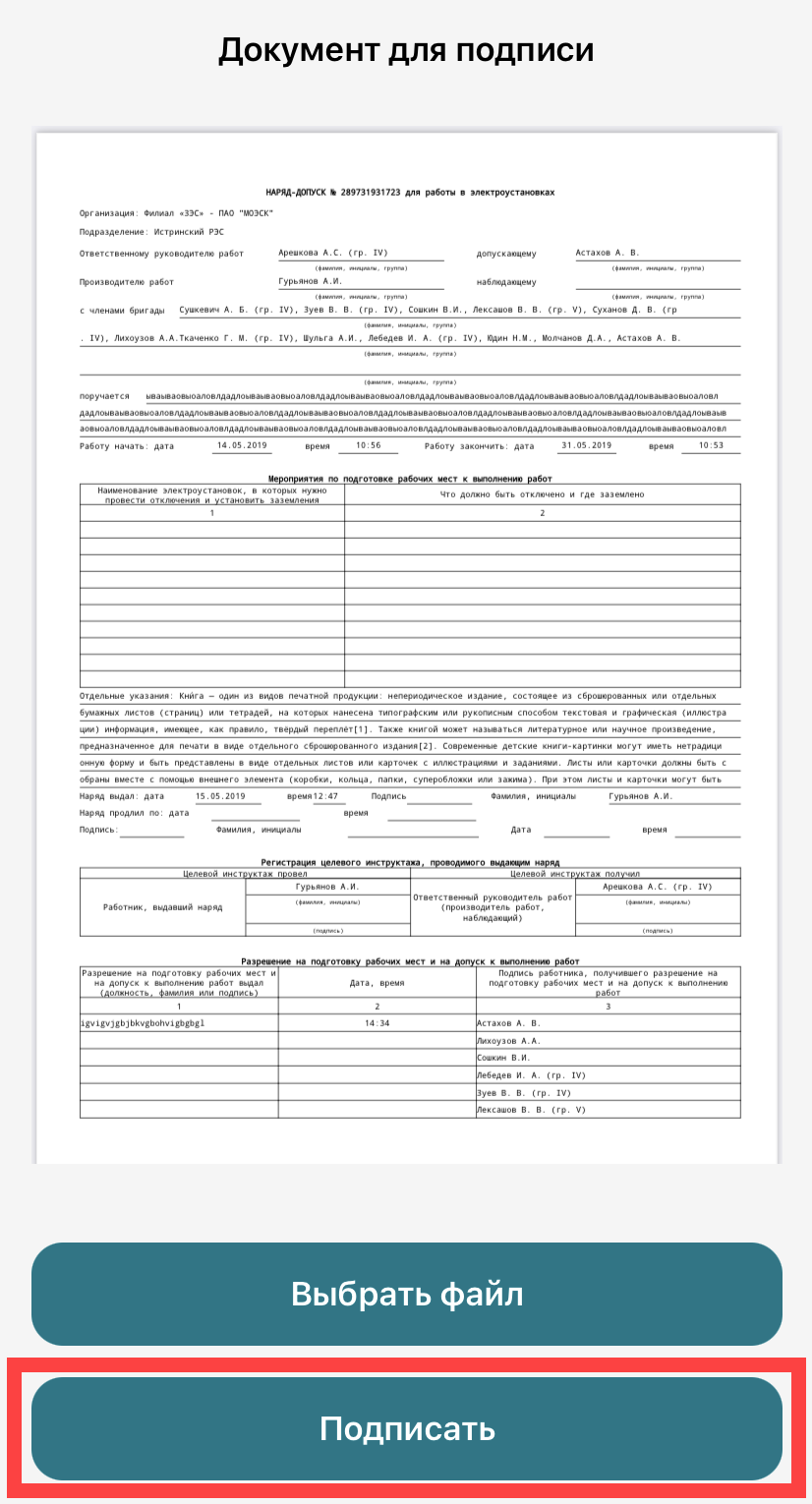

Процесс подписания документа в приложении состоит из следующих шагов:

| Критерий | Характеристика смарт-карты |

|---|---|

| Основные характеристики | |

| Аппаратная часть | Защищенный микроконтроллер со встроенной энергозависимой памятью |

| EEPROM память | 128 Кбайт |

| Габаритные размеры | 85,6 x 53,98 x 0,76 мм |

| Масса | 5,5 г |

| Поддерживаемые ОС |

|

| Поддерживаемые интерфейсы и стандарты | |

| PKCS#11 версии 2.20, включая российский профиль (2.30 draft) | да |

| Microsoft Crypto API | да |

| PC/SC | да |

| Microsoft Smartcard API | да |

| USB CCID (работа без установки драйверов) | да |

| ISO/IEC 7816 |

|

| Криптопровайдер | собственный Crypto Service Provider |

| Сертификаты X.509 версии 3 на уровне программного обеспечения | да |

| Криптографические возможности | |

| Поддержка алгоритма ГОСТ 28147-89 | да, аппаратная реализация |

| Поддержка алгоритма ГОСТ Р 34.12-2015 (Магма) | да, аппаратная реализация |

| Поддержка алгоритма ГОСТ Р 34.12-2015 (Кузнечик) | да, аппаратная реализация |

| Режим шифрования |

|

| Режим выработки имитовставки | да |

| Генерация ключей шифрования | да |

| Импорт ключей шифрования | нет |

| Запрет экспорта ключей шифрования | да |

| Поддержка алгоритма ГОСТ Р 34.10-2012 | да, аппаратная реализация |

| Формирование и проверка ЭП | да |

| Генерация ключевых пар | да, с проверкой качества |

| Импорт ключевых пар | да, с помощью ключа эмитента |

| Запрет экспорта ключевых пар | да |

| Срок действия закрытых ключей | до 3 лет |

| Размер закрытого ключа | 256 и 512 бит |

| Поддержка алгоритма ГОСТ 34.11-2012 (256 и 512 бит) | аппаратная реализация |

| Вычисление значения хэш-функции | да, в т. ч. с возможностью последующего формирования ЭП |

| Формирование и проверка ЭП | да |

| Генерация ключевых пар | да, с проверкой качества |

| Импорт ключевых пар | да |

| Запрет экспорта ключевых пар | да |

| Срок действия закрытых ключей | до 3 лет |

| Поддержка алгоритма ГОСТ 34.11-94 | аппаратная реализация |

| Выработка сессионных ключей (ключей парной связи) | да

|

| Расширение по схеме EC El-Gamal | да |

| Поддержка алгоритма RSA | аппаратная реализация расшифрования и подписи (RSA-1024, RSA-2048, RSA-4096) |

| Формирование электронной подписи | да |

| Генерация ключевых пар | да, с проверкой качества |

| Импорт ключевых пар | да |

| Запрет экспорта ключевых пар | да |

| Размер ключей | до 4096 бит |

| Поддержка алгоритма ECDSA | да, кривые secp256k1 и secp256r1 |

| Поддержка алгоритмов DES (3DES), AES, RC2, RC4, MD4, MD5, SHA-1, SHA-256 | хранение экспортируемых ключей в EF, SHA-1, SHA-256, MD5 в PKCS#11, RC4, MD4, MD5, SHA-1, SHA-256, 3DES, AES в minidriver |

| Формирование электронной подписи | да |

| Генерация ключевых пар | да, с проверкой качества |

| Импорт ключевых пар | да |

| Работа с СКЗИ «КриптоПро 5.0» по протоколу защиты канала SESPAKE (ФКН2). | да |

| Сведения о сертификации | |

| Наличие сертификата ФСТЭК | в процессе |

| Наличие сертификата ФСБ | в процессе |

| Файловая система | |

| Файловая структура | встроенная, по стандарту ISO/IEC 7816-4 |

| Тип размещения файловых объектов в памяти (архитектура файловой системы) | использование File Allocation Table (FAT) |

| Количество папок и уровень их вложенности | уровень ограничен объемом свободной памяти |

| Число файловых объектов внутри папки | до 255 включительно |

| Хранение ключевой информации |

|

| Запрет экспорта закрытых и симметричных ключей | да |

| Шифрование файловой системы | да, прозрачное, алгоритм ГОСТ 28147-89, уникальный ключ шифрования для каждого экземпляра устройства |

| Дополнительно | использование Security Environment для удобной настройки параметров криптографических операций |

| Аутентификация и конфиденциальность | |

| Двухфакторная аутентификация | да, предъявление токена + ввод PIN-кода |

| Уровни доступа |

|

| Разграничение доступа к файловым объектам в соответствии с уровнем доступа | да |

| Ограничение числа попыток ввода PIN-кода | да, настраиваемое |

| Поддержка PIN-кодов |

|

| Ограничение минимального размера PIN-кода | да, настраивается независимо для любого PIN-кода |

| Дополнительно |

|

| Возможность встраивания радиочастотной метки | да |

| Поддерживаемые типы меток | Работа с системами контроля и управления доступом, поддерживающими протокол NFC |

| Встроенный контроль и индикация | |

| Контроль целостности прошивки | да |

| Контроль целостности системных областей памяти | да |

| Проверка целостности RSF-файлов перед использованием | да |

| Типы счетчиков |

|

| Проверка правильности функционирования криптографических алгоритмов | да |

| Режимы работы светодиодного индикатора |

|