...

Для этого вы можете воспользоваться Терминалом:

|

Или из меню запустить Приложения - Системные - Программа управления пакетами Synaptic и используя быстрый поиск выбрать для установки пакеты:

...

Для 32-битной версии используйте команду:

|

Для 64-битной версии используйте команду:

|

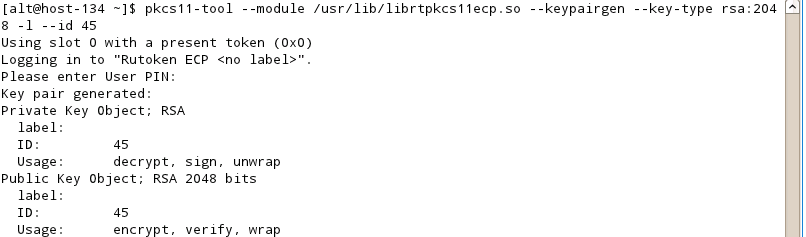

4 Создаем ключевую пару

Если у вас уже имеется выписанная на токен ключевая пара RSA с привязанным к ней сертификатом, то вы можете использовать их для аутентификации.

...

Для 32-битной версии используйте команду:

|

Для 64-битной версии используйте команду:

|

Утилита pkcs11-tool входит в состав opensc.

Параметры, задаваемые в этой строке:

--module <arg> | путь к библиотеке pkcs11 (обязательный параметр) |

| генерация ключевой пары |

-- key-type <arg> | задает тип и длину ключа. В нашем случае тип – rsa, длина - 2048 бит (с длиной ключа 1024 бит возникают проблемы) |

-l | запрос PIN-кода токена до каких-либо операций с ним (обязательный параметр) |

--id <arg> | определяет id создаваемого объекта (понадобится при создании сертификата) |

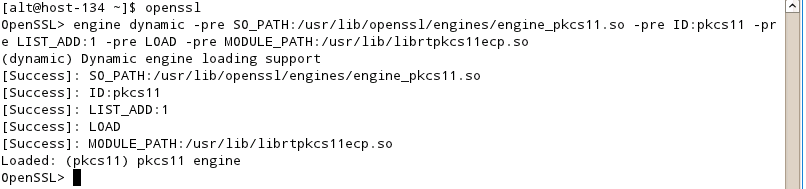

5 Создаем сертификат в формате PEM

...

Для 32-битной версии используйте команду:

|

|

|

|

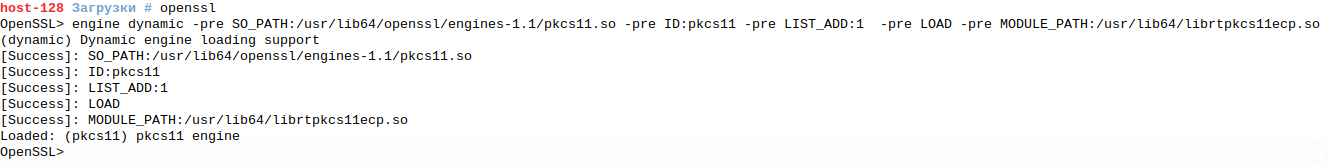

Для 64-битной версии используйте команду:

|

|

|

|

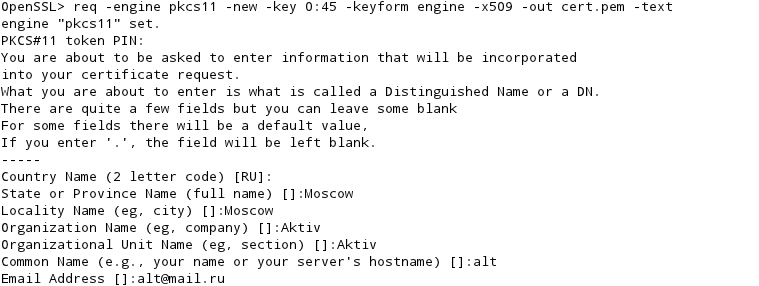

Создаем сертификат в PEM-формате. Внимание! При выполнении этой команды запрашивается PIN-код пользователя.

|

Здесь:

-key | указывает закрытый ключ (в нашем случае 0:45 – слот:ID ключа) |

| выдает самоподписанный сертификат |

6 Конвертируем сертификат из формата PEM в формат CRT (DER)

|

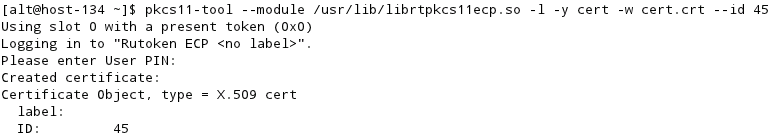

7 Сохраняем сертификат на аутентифицирующий носитель

...

Для 32-битной версии используйте команду:

|

Для 64-битной версии используйте команду:

|

Здесь:

-y <arg> | тип объекта (может быть cert, privkey, pubkey, data) |

| записать объект на токен |

8 Проверяем, что на токене есть всё, что необходимо

...

Для 32-битной версии используйте команду:

|

Для 64-битной версии используйте команду:

|

9 Создаем файлы конфигурации pam_pkcs11

...

pam_pkcs11

...

Потребуются права суперпользователя:

|

#Для ALT Lixnux верси 6.0 и 7.0 используйте команду:

|

...

|

# cp /usr/share/doc/pam_pkcs11/subject_mapping.example /etc/security/pam_pkcs11/subject_mapping...

10 Включаем аутентификацию по внешнему носителю

|

на вопрос об удалении ссылки следует ответить "y"

11 Редактируем конфигурацию аутентификации в системе

Отредактируем вторую строчкупервую строку файла конфигурации /etc/pam.d/system-auth.

...

Для редактирования можно воспользоваться редактором mceditpluma

|

|

Для 32-битной версии используйте строку:

|

Для 64-битной версии используйте строку:

|

12 Редактируем конфигурацию pam_pkcs11

...

Для редактирования можно воспользоваться редактором mceditpluma

|

|

Для 32-битной версии используйте:

|

truetrue; |

caca_dir = /etc/security/pam_pkcs11/cacerts; |

crlcrl_dir = /etc/security/pam_pkcs11/crls; |

certcert_policy = signature; |

useuse_mappers = |

opensc; |

mappermapper_search_path = /lib/pam_pkcs11; |

mapper subject { debug = # Search certificates from $HOME/.eid/authorized_certificates to match users |

module |

ignorecase = false; mapfile = file:///etc/security= /lib64/pam_pkcs11/ |

opensc_ |

mapper.so; |

} |

Для 64-битной версии замените строку

...

13 Добавляем связку сертификата на токене с пользователем системы ALT Linux.

Для этого выполняем команду pkcs11_inspect

|

Используя текстовый редактор закомментируем или удаляем ненужные строчки

Для этого можно использовать редактор mcedit

|

|

Внимание! Вместо alt нужно установить имя пользователя в вашей системе

Если вы не знаете имя пользователя запустите команду whoami (без прав суперпользователя)

Добавляем сертификат в список доверенных сертификатов

|

14 Проверям выполненные настройки

...

В случае возникновения ошибок еще раз проверьте все настройки. Для выявления проблемы вы так же можете включить вывод дополнительной информации при аутетификацииаутентификации.

Для этого:

- В файле pam_pkcs11.conf исправьте все строки вида "debug = false;", на строки "debug = true;".

- В конец второй строки файла конфигурации /etc/pam.d/system-auth добавьте слово "debug".

Не забудьте отключить вывод дополнительной инфомации после настройки системы.

15 Настройка

...

завершена!

На этом настройка закончена. После перезапуска ОС окно входа в систему будет выглядеть так:

...